CosmicStrand es el último de una serie de malware sofisticado que alcanza bits de hardware que pensaría que son mucho más difíciles de violar que la instalación típica de su sistema operativo. Pero más difícil de violar no significa inalcanzable, como le dirá cualquier investigador de seguridad cibernética. Los investigadores han encontrado recientemente hebras de un malware particularmente ingenioso que acecha en las placas base ASUS y Gigabyte basadas en el chipset H81 de Intel. CosmicStrand ha evolucionado desde su primera aparición en 2016, y actualmente no está claro si la ruptura se limita a las ofertas de ambas compañías del mercado de placas base más grande, pero tiene una revelación más oscura.

Los investigadores de Kaspersky Labs encontraron el malware varado en la interfaz de firmware extensible unificada (UEFI) de las placas base, su sector de arranque, por así decirlo, que tiene la tarea de identificar, verificar y arrancar todos los bits de hardware conectados. Desde simples ventiladores que giran hasta las capacidades de overclocking de su PC en las últimas y mejores CPU para juegos, todo conduce al BIOS de su PC. En aras de la claridad, esta no es la primera amenaza de este tipo que se descubre, pero ya hay demasiadas y se suma a los posibles vectores de infección.

Siendo lo primero que se ejecuta dentro de su sistema, mucho antes de que cualquier solución antivirus que pueda tener pueda cargarse en la memoria, el malware transmitido por BIOS puede ser extremadamente difícil de eliminar. Puede evadir la mayoría de las aplicaciones antivirus, no se puede eliminar con una instalación nueva del sistema operativo y, naturalmente, sobrevive a los borrados de almacenamiento, tres de las formas más comunes de deshacerse de amenazas de seguridad como estas.

Las cosas se complican especialmente cuando el malware puede implementarse en el nivel del kernel hacia su sistema operativo, en cada arranque. Como recordatorio, el núcleo es el corazón de su sistema operativo y es responsable de conectar su hardware con las funciones de alto nivel del sistema operativo. Por supuesto, todos los sistemas operativos poseen protecciones contra la manipulación del kernel, pero en este caso, la solución de Microsoft, ThreatGuard, es neutralizada por el malware antes de su ejecución.

Como muestra el análisis de Kaspersky del malware, el secuestro del kernel permite que el malware controle el flujo de inicio de todo el sistema operativo, lo que le permite priorizar los procesos que le permitirían llegar a un servidor de comando y control desde donde puede descargar el resto de su carga útil. . Kaspersky estima que este malware en particular tuvo que escribirse directamente para el BIOS de las placas base; no parece que fuera un kit transmitido por Internet.

Por ahora, las infecciones parecen estar confinadas a China, Vietnam, Irán y Rusia. Kaspersky señala que detectaron el malware en tres de las computadoras de sus clientes. Todos los clientes estaban ejecutando diferentes versiones del software de seguridad de Kaspersky, y ninguno compartía ninguna conexión a través de una corporación, empleador u otro, lo que agregaba un aire de misterio en cuanto al propósito de las infecciones en primer lugar.

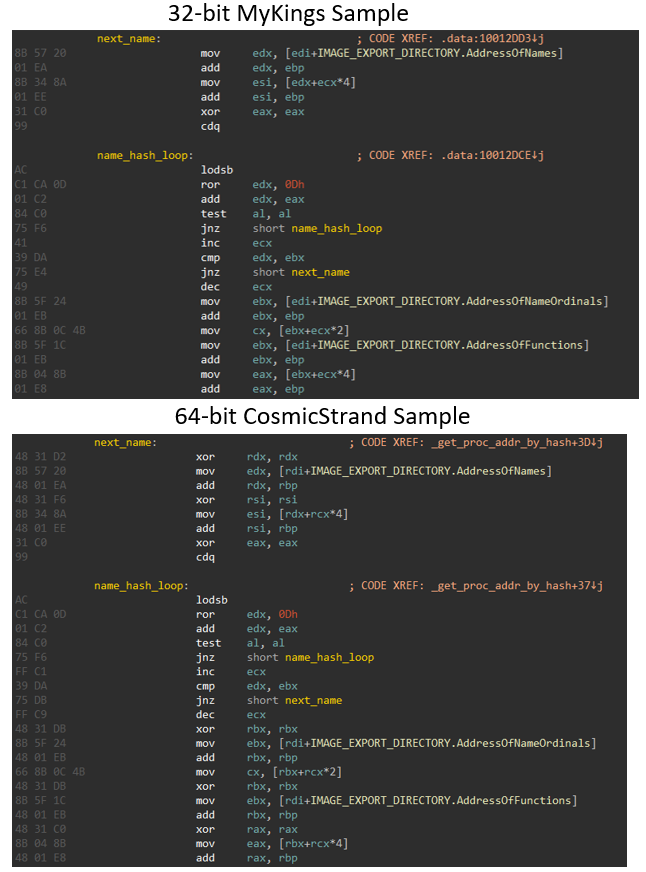

El análisis de Kasperky indica que el malware CosmicStrand adaptado fue creado por actores de amenazas de habla china debido a las similitudes de codificación con la carga útil responsable de la botnet MyKings, que a su vez incluía caracteres chinos sobrantes. Por supuesto, este no es un mundo en blanco y negro: los fragmentos chinos podrían haber sido colocados allí para descarrilar a los investigadores. Se necesita más tiempo, y quizás más casos, antes de llegar a una respuesta definitiva.

Kaspersky nota que las características de CosmicStrand colocaron su creación en 2016; ese fue el tiempo durante el cual este vector de infección logró pasar desapercibido. Actualmente no está claro cuántas otras computadoras podrían estar infectadas. Es probable que veamos un aumento en el número de infecciones a medida que Kaspersky y otros proveedores de seguridad perfeccionen esta amenaza.

Esto también plantea la pregunta de qué malware de BIOS podría estar al acecho hoy en día, con años de tiempo para seguir desarrollando y perfeccionando una amenaza desconocida hasta ahora.

La ciberseguridad es, y nunca dejará de ser, un juego del gato y el ratón entre los investigadores de seguridad y los actores de amenazas. Pero teniendo en cuenta lo que sabemos hoy sobre esta infección de malware en particular y cómo se logra, solo podemos sugerir que los usuarios desconfíen de comprar placas base basadas en H81 en el mercado de segunda mano. Si lo hacen, recuerde siempre ejecutar una verificación antivirus, lo cual es una buena práctica para cualquier PC construida con hardware cuyas partes estaban bajo el control de otra persona.