Hace una semana, surgieron noticias sobre la vulnerabilidad Inception de AMD y se publicó la primera inmersión profunda en el impacto en el rendimiento de las mitigaciones. Phoronix centrado en Linux acaba de subir ocho páginas de resultados de pruebas. Usando un sistema basado en AMD Epyc 7763 (Zen 3), ejecutando Linux (por supuesto), el sitio probó una gran cantidad de aplicaciones y tabuló los resultados antes y después del parche. Dependiendo de la carga de trabajo, es posible que no vea mucha diferencia; sin embargo, algunas tareas fueron hasta un 54 % más lentas en un sistema parcheado.

|

Proceso de prueba |

Sin resultado de parche |

El peor rendimiento del parche |

|---|---|---|

| MariaDB 4096 (consultas/s) |

590 |

274 (-54%) |

|

DaCapo (tiempo, ms) |

3993 |

5305 (+33%) |

|

Configuración de compilación de Linux (tiempo, s) |

31.19 |

40,09 (+29%) |

|

Gimp rotar (tiempo, s) |

9.444 |

12.096 (+28%) |

|

OpenRadioss (tiempo, s) |

77.48 |

99.04 (+27%) |

|

Apache Spark (tiempo, s) |

4.91 |

5,74 (+17%) |

|

7zip (MIPS) |

384374 |

334812 (-13%) |

|

Blender 3.6 (renderizar, s) |

27.34 |

27,73 (+1,4%) |

|

Velocímetro de Firefox (carreras / minuto) |

347 |

343 (-1,2%) |

Datos de evaluación comparativa de Phoronix

Para la tabla anterior, analizamos algunos de los peores resultados, así como algunos de los resultados de las pruebas de aplicaciones más familiares como 7zip, Blender y Firefox. Esas tres aplicaciones familiares no sufren demasiado por las mitigaciones de AMD Inception. De las tres, la aplicación de compresión 7zip parece ser la más afectada, pero ¿cuánto tiempo pasa descomprimiendo archivos en un día promedio?

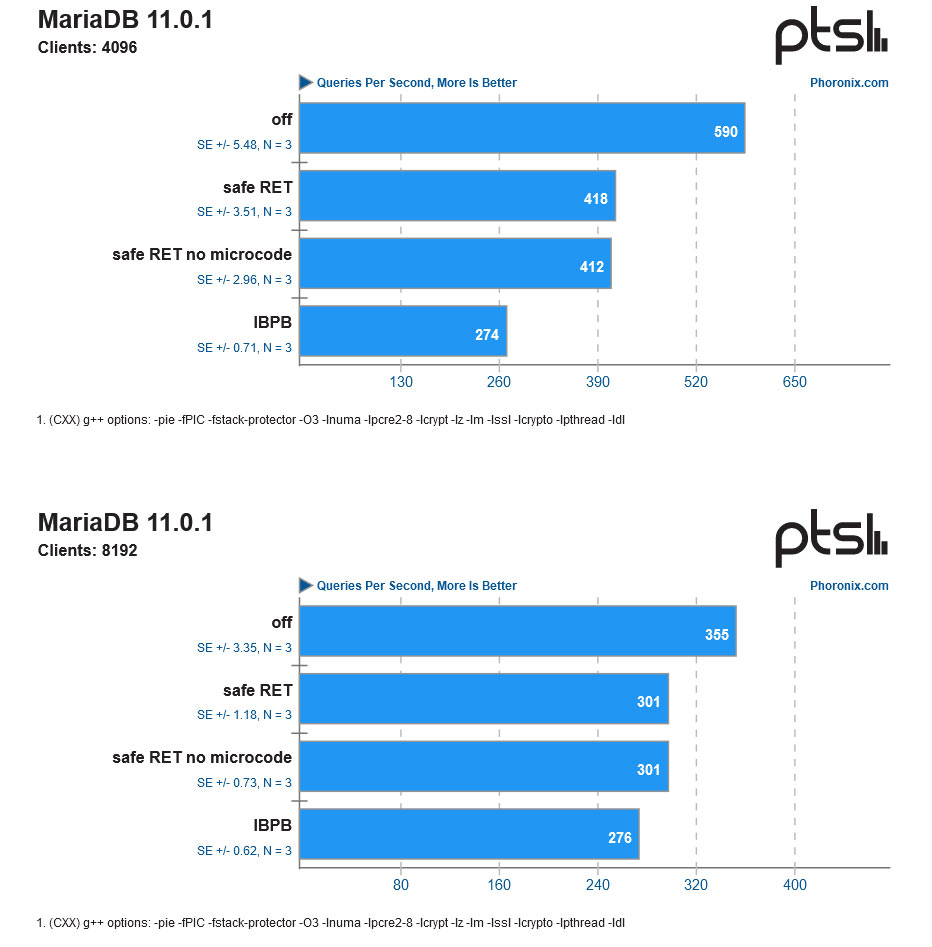

Se observan consecuencias de rendimiento mucho más graves en aplicaciones que trabajan en bases de datos, compilación de código, ingeniería y procesamiento de imágenes. El peor resultado que vimos, con MariaDB, muestra que las operaciones de la base de datos se vieron gravemente afectadas en un sistema Epyc parcheado.

Si se dirige a Phoronix para ver más de cerca los datos y una selección más amplia de resultados, verá que los resultados a veces muestran más que solo que la mitigación de AMD Inception está «desactivada» o «activada». Habrá hasta tres niveles de aplicación de parches con diferentes configuraciones, algunas con mitigaciones puramente basadas en el kernel, otras con el microcódigo más reciente y otra con la mitigación de barrera de predicción de rama indirecta (IBPB, por sus siglas en inglés) más segura. Tenga en cuenta que IBPB se mostró con frecuencia (pero no siempre) como el peor desempeño de todas las mitigaciones. La mitigación predeterminada de AMD Linux es el «modo RET seguro».