La semana pasada, MGM Resorts reveló un problema masivo en los sistemas que supuestamente dejó inoperables las máquinas tragamonedas, las llaves de las habitaciones y otros dispositivos críticos. ¿Qué métodos elaborados se requirieron para romper un imperio de casinos y hoteles de casi 34 mil millones de dólares? Según los propios hackers (y aparentemente confirmado por una fuente que habló con Bloomberg), todo lo que hizo falta fue una llamada telefónica de diez minutos.

Los presuntos piratas informáticos detrás del problema de MGM, según todas las apariencias, obtuvieron acceso a través de uno de los vectores más ubicuos y de baja tecnología: un ataque de ingeniería social. La ingeniería social manipula psicológicamente a un objetivo para que haga lo que el atacante quiere, o entregue información que no debería, en este caso, aparentemente, atacándole a un desprevenido trabajador de la mesa de ayuda de TI. Las consecuencias van desde derribar corporaciones globales hasta devastar las finanzas personales de desafortunadas víctimas individuales. Pero, ¿qué hace que los ataques de ingeniería social sean tan efectivos y por qué son tan difíciles de prevenir?

Parece contradictorio entregar información confidencial a un completo extraño, pero los atacantes han desarrollado formas de engañarlo para que se sienta cómodo haciendo precisamente eso. Estas podrían incluir generar confianza con el tiempo, recopilar información sobre usted para que parezca que lo conocen o usar un sentido de urgencia para que actúe rápidamente sin pensar en lo que está renunciando. Es por eso que los rasgos de personalidad comunes entre las víctimas cibernéticas incluyen ser extrovertido, agradable y abierto a nuevas experiencias, según Erik Huffman, un investigador que estudia la psicología detrás de las tendencias de ciberseguridad.

“El miedo es un vector de ataque. La utilidad es un vector de ataque”, dijo Huffman. «Cuanto más cómodo te sientas, más pirateable te volverás».

Además, los entornos digitales tienen menos señales sociales que estar cara a cara, por lo que una víctima potencial no es tan buena para detectar señales potencialmente sospechosas, dijo Huffman. Leemos los mensajes con nuestra propia voz, proyectando en ellos nuestra buena voluntad, lo que normalmente no sucede en persona. Hay menos información, como señales sociales o lenguaje corporal, para guiarnos o darnos la sensación de que algo anda mal.

Un ataque de ingeniería social podría ser tan simple como una llamada telefónica falsamente urgente de un estafador para obtener la información de su tarjeta de crédito para un robo de bajo nivel. Pero hay “ataques de Rube Goldberg” cada vez más complicados que combinan múltiples enfoques para engañarlo, según el investigador principal de Sophos X-Ops, Andrew Brandt. En un ejemplo de un ataque de este tipo, Brandt observó que los estafadores primero operaban por teléfono para lograr que un objetivo hiciera clic en un correo electrónico también enviado por el estafador. Una vez que se hacía clic en él, el correo electrónico activaba una cadena de ataque que incluía malware y software de acceso remoto.

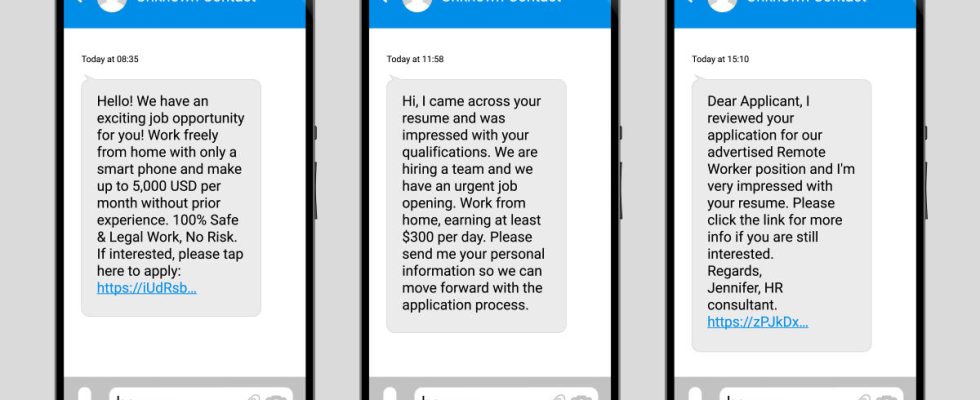

Lo más probable es que lo encuentres en un nivel mucho más simple. Es posible que reciba un mensaje de texto de alguien que se hace pasar por su jefe pidiéndole tarjetas de regalo o que lo engañen para que haga clic en un enlace malicioso que suplanta sus credenciales. Pero de una forma u otra probablemente te toparás con esto eventualmente, ya que se estima que el 98 por ciento de los ciberataques dependen hasta cierto punto de tácticas de ingeniería social, según una investigación de Splunk.

Hay otras señales de advertencia a las que la gente puede prestar atención. Tener que descargar un archivo inusualmente grande, un archivo zip protegido con contraseña que no se puede escanear en busca de malware o un archivo de acceso directo sospechoso son signos de un ataque potencial, según Brandt. Pero en gran parte se trata de una corazonada y de tomarse el tiempo para dar un paso atrás antes de proceder a considerar qué podría salir mal.

«Es una práctica que requiere repetición y ensayo una y otra vez para desconfiar reflexivamente de lo que te dicen las personas que no conoces», dijo Brandt.

Huffman dijo que las personas pueden intentar evitar ser víctimas reconociendo las limitaciones de un entorno digital y haciendo preguntas como: ¿Tiene sentido que esta persona se comunique conmigo? ¿Esta persona se comporta de manera confiable? ¿Tiene esta persona la autoridad o posición de poder para dar estas instrucciones? ¿Esta persona realmente entiende el tema que estamos discutiendo?

Los ataques de ingeniería social ocurren constantemente, tanto a grandes corporaciones como a la gente común. Sabiendo que nuestros rasgos de buen carácter pueden ser nuestra mayor debilidad cuando nos enfrentamos a esta variedad de malos actores, puede resultar tentador dejar de ser amable por completo por razones de seguridad. La clave es equilibrar nuestros instintos sociales con un escepticismo saludable. «Puedes ser útil», dijo Huffman, «pero ten cuidado».