Los expertos en seguridad cibernética de CyberCX con sede en Nueva Zelanda han detallado y demostrado una forma alarmantemente simple de acceder de manera consistente a computadoras portátiles antiguas con BIOS bloqueado. En la publicación del blog vinculada y la demostración en video, un ejecutivo de la empresa detalló cómo acortar algunos pines del chip EEPROM con un simple destornillador para acceder a un BIOS completamente desbloqueado. Luego, todo lo que se necesitó fue un vistazo rápido a la pantalla de configuración del BIOS para deshabilitar por completo cualquier contraseña del BIOS.

Antes de continuar, vale la pena señalar que la demostración de omisión de contraseña del BIOS de CyberCX se realizó en varias computadoras portátiles Lenovo que se habían retirado del servicio. El blog muestra que el bypass fácilmente reproducible es viable en Lenovo ThinkPad L440 (lanzado en el cuarto trimestre de 2013) y Lenovo ThinkPad X230 (lanzado en el tercer trimestre de 2000). Otros modelos y marcas de computadoras portátiles y de escritorio que tienen un chip EEPROM separado donde se almacenan las contraseñas pueden ser igualmente vulnerables.

Algunos de ustedes sabrán que hay una gran cantidad de buenas computadoras portátiles usadas que se venden como repuestos, ya que prácticamente no pueden reutilizarse debido a un bloqueo de BIOS en su lugar. Los propietarios individuales o las organizaciones pueden haber olvidado documentar estas contraseñas, haberlas olvidado o lo que sea, pero los sistemas, que también suelen estar despojados de sus HDD y/o SSD, no son tan valiosos en el mercado usado como podrían ser. CyberCX reflexionó sobre su antiguo equipo de TI que había sido bloqueado con contraseña y se preguntó si intentaría obtener acceso completo al hardware nuevamente para usarlo como repuesto o máquinas de prueba.

Después de leer varios artículos de investigación y documentación, CyberCX sabía que necesitaba seguir el siguiente proceso en sus computadoras portátiles Lenovo con bloqueo de BIOS:

- Localice el chip EEPROM correcto.

- Localice los pines SCL y SDA.

- Cortocircuite los pines SCL y SDA en el momento adecuado.

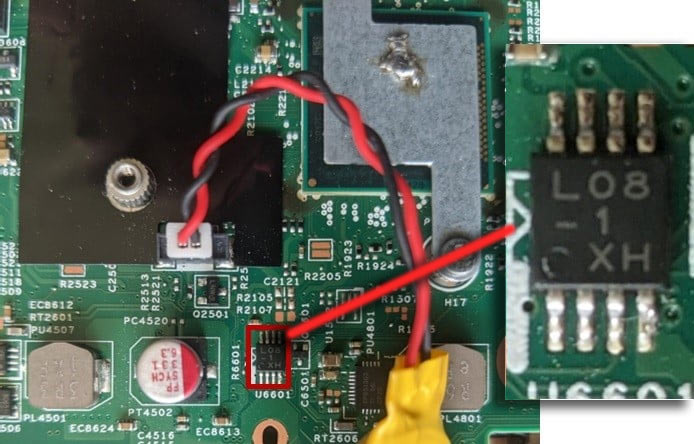

Verificar los chips de aspecto probable en la placa base y buscar los números de serie eventualmente conduce a poder apuntar a la EEPROM correcta. En el caso del ThinkPad L440, el chip está marcado como L08-1 X (es posible que no siempre sea así).

Un video incrustado en la publicación del blog de CyberCX muestra lo fácil que es hacer este ‘truco’. Cortar los pines del chip L08-1 X requiere algo tan simple como sostener la punta de un destornillador entre dos de las patas del chip. Luego, una vez que ingrese al BIOS, debería encontrar que todas las opciones de configuración están abiertas para ser cambiadas. Se dice que se necesita algo de tiempo, pero el tiempo no es tan ajustado, por lo que hay cierta libertad. Puedes ver el video para ver un poco de ‘técnica’.

CyberCX incluye un análisis bastante profundo de cómo funciona su modificación del BIOS y explica que no se pueden acortar los chips EEPROM de inmediato al encender la máquina (de ahí la necesidad de cronometrar).

Algunos lectores pueden preguntarse acerca de sus propias computadoras portátiles o máquinas bloqueadas por BIOS que han visto en eBay, etc. CyberCX dice que algunas máquinas modernas con los paquetes BIOS y EEPROM en un dispositivo de montaje superficial (SMD) serían más difíciles de piratear de esta manera, lo que requeriría un «ataque fuera del chip». La firma de seguridad cibernética también dice que algunos fabricantes de placas base y sistemas ya usan un SMD integrado. Aquellos particularmente preocupados por sus datos, en lugar de su sistema, deberían implementar «cifrado de disco completo». [to] evitar que un atacante obtenga datos del disco de la computadora portátil», dice el equipo de seguridad.

CyberCX insinúa que continuará con la investigación anterior. Quizás busque poder leer la contraseña del BIOS en texto sin formato desde la EEPROM, o verifique la viabilidad de su pirateo con destornillador en más máquinas.