Investigadores de seguridad cibernética de la Universidad Técnica de Berlín descubrieron una falla en algún hardware de AMD que podría permitir a los actores de amenazas leer contenido confidencial y encriptado desde el punto final.

Sin embargo, la viabilidad del método es cuestionable, ya que requiere acceso físico al dispositivo durante varias horas para aprovecharlo por completo.

Según el documento técnico de los investigadores, el módulo de plataforma segura (fTPM/TPM) basado en el firmware de AMD tiene la falla, que llamaron «faulTPM». La falla podría verse comprometida a través de una «inyección de falla de voltaje», lo que permite a los actores malintencionados leer potencialmente el contenido de las aplicaciones que dependen completamente de la seguridad basada en TPM, como BitLocker.

Reconocer el defecto

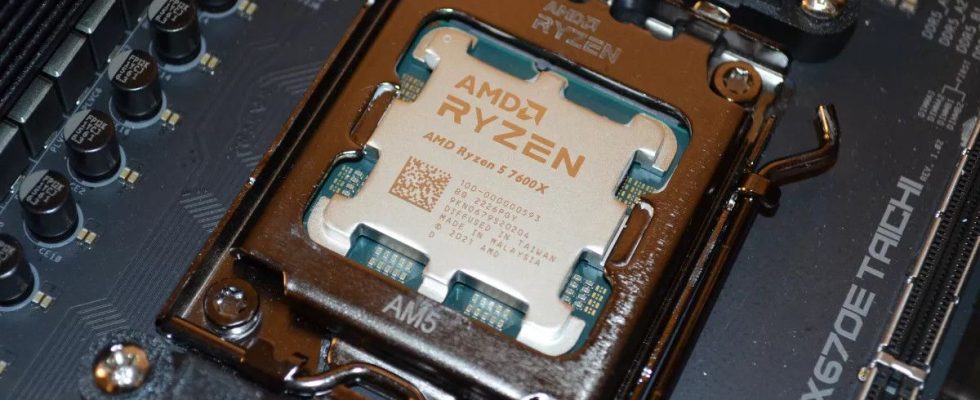

Para llevar a cabo la hazaña, los investigadores compraron hardware listo para usar por aproximadamente $ 200 y se enfocaron en el Procesador de seguridad de plataforma (PSP) de AMD que se encuentra en los chips Zen 2 y Zen 3 (no sabemos si los chips Zen 4 son vulnerables). También necesitan acceso físico al dispositivo de destino durante «varias horas», dijeron.

Al comentar las noticias a Tom’s Hardware, AMD dijo que estaba al tanto del informe y que está trabajando para comprender las posibles nuevas amenazas: «AMD está al tanto del informe de investigación que ataca nuestro módulo de plataforma confiable de firmware que parece aprovechar las vulnerabilidades relacionadas discutidas anteriormente en ACM CCS 2021”, dijo el vocero de la compañía a la publicación.

“Esto incluye ataques realizados a través de medios físicos, generalmente fuera del alcance de las mitigaciones de seguridad de la arquitectura del procesador. Estamos continuamente innovando nuevas protecciones basadas en hardware en productos futuros para limitar la eficacia de estas técnicas. Específicamente para este documento, estamos trabajando para comprender las posibles nuevas amenazas y actualizaremos a nuestros clientes y usuarios finales según sea necesario”.

La publicación también dice que los documentos publicados en ACM CCS 2021 discutieron un ataque de falla y no utilizaron al proveedor del ataque para comprometer el TPM, lo que hace que los hallazgos de esta investigación sean un método de ciberataque novedoso.

Se pueden encontrar más detalles en este enlace (se abre en una pestaña nueva).

- Esta es nuestra opinión sobre los mejores cortafuegos (se abre en una pestaña nueva) en este momento

Vía: Tom´s Hardware (se abre en una pestaña nueva)