Arrestado, incautado, doxed y detenido. Estas son solo algunas de las formas en que la policía y los fiscales de todo el mundo desmantelaron las mayores operaciones de ciberdelincuencia del año, incluso si eso significó recurrir a métodos nuevos y poco convencionales que causaron sorpresa. Desde esconder miles de millones de bitcoins debajo de las tablas del piso hasta hackers adolescentes que se colaron en las redes Fortune 500, este año se produjeron algunas de las infracciones más asombrosas y las detenciones de más alto perfil.

Al cerrar 2022, recordamos a los ciberdelincuentes que perdimos este año… ante la ley.

Las sanciones y las incautaciones llegan a la escena de las criptomonedas

Los funcionarios de EE. UU. lograron algunas victorias importantes contra el lavado de criptomonedas en 2022. A principios de año, el Departamento de Justicia dijo que había incautado más de USD 3600 millones en bitcoins presuntamente robados en el hackeo de 2016 al intercambio de criptomonedas Bitfinex y que había arrestado a un pareja casada sospechosa de lavar el dinero.

La pareja, Ilya Lichtenstein, de 34 años, y Heather Morgan, de 31, enfrentan hasta 25 años de prisión si son declarados culpables de conspirar para lavar dinero y defraudar al gobierno de EE. UU.

Más adelante en el año, la Oficina de Control de Activos Extranjeros (OFAC), un organismo de control dentro del Tesoro de los EE. UU. encargado de hacer cumplir las violaciones de las sanciones, anunció que había sancionado al servicio descentralizado de mezcla de criptomonedas Tornado Cash por su papel en permitir miles de millones de dólares en criptomonedas. para ser lavado a través de su plataforma.

Tornado Cash, junto con otros mezcladores como AlphaBay, permite a los clientes ocultar la fuente de sus fondos criptográficos cuando participan en una transacción a cambio de una tarifa. Combina fondos de criptomonedas potencialmente identificables o contaminados con otros para ofuscar el origen y el destino de los activos criptográficos. Más de $ 1.5 mil millones en ganancias del crimen, como ransomware y fraude, se han lavado a través de Tornado Cash hasta la fecha, estiman los expertos.

Doxes de EE. UU. a presunto miembro del ransomware Conti

En agosto, el gobierno de EE. UU. compartió una imagen de un presunto operador de ransomware Conti conocido como «Target», la primera vez que saca a la luz a un actor importante de ransomware. El programa también ofreció hasta $10 millones por información que condujera a la identificación y ubicación de Target, junto con otros cuatro presuntos miembros de Conti conocidos como «Tramp», «Dandis», «Professor» y «Reshaev».

El Departamento de Estado dijo que Conti ha llevado a cabo más de 1,000 operaciones de ransomware dirigidas a infraestructura crítica estadounidense e internacional. Más recientemente, la pandilla se infiltró en 27 instituciones gubernamentales en Costa Rica y exigió un rescate de $20 millones.

Créditos de imagen: Departamento de Estado (folleto)

Otra pandilla que asestó un golpe devastador en 2022 fue NetWalker, una pandilla de ransomware que se ha relacionado con numerosos incidentes de alto perfil, incluido un ataque a la Universidad de California en San Francisco, que pagó una demanda de rescate de más de $ 1 millón, y un ataque dirigido a la startup de amenazas cibernéticas Cygilant. Entre agosto de 2019 y enero de 2021, los ataques de ransomware que involucraron a NetWalker generaron $46 millones en pagos de rescate, según la firma de análisis de criptomonedas Chainalysis.

En octubre, Sebastien Vachon-Desjardins, un hombre de Quebec de 34 años, fue sentenciado en un tribunal de Florida en octubre después de declararse culpable de cargos relacionados con su participación en NetWalker. Vachon-Desjardins, quien trabajó como consultora de TI para Obras Públicas y Servicios Gubernamentales en Canadá, fue arrestada previamente por la policía canadiense en enero de 2021 y sentenciada a siete años de prisión. Durante un registro en su casa, los agentes del orden descubrieron y confiscaron 719 bitcoins y $790 000 en moneda canadiense.

James Zhong, el hacker que robó miles de millones de bitcoins de Silk Road

En una conclusión sorprendente pero anticlimática de uno de los casos cibernéticos más antiguos del gobierno, se resolvió el misterio de los miles de millones perdidos del notorio mercado de drogas de la web oscura de Silk Road. En noviembre, agentes federales de EE. UU. dijeron que encontraron $ 3.36 mil millones en bitcoins que se habían escondido en una lata de palomitas de maíz debajo del piso del armario del baño en la casa del pirata informático casi una década antes. Los fiscales presentaron cargos contra el pirata informático, un residente de Georgia llamado James Zhong, cuyo acuerdo de culpabilidad con los federales lo hizo perder la gran cantidad de criptomonedas, junto con $ 600,000 en efectivo y otros metales preciosos.

De manera un tanto confusa, Zhong es el segundo pirata informático que finalmente entregó los miles de millones robados de Silk Road, aunque a un tipo de cambio más bajo que el actual. En 2020, un pirata informático que se hacía llamar Individuo X perdió otro gran caché de bitcoin de Silk Road que había robado años antes durante una ola de piratería en 2012 y 2013. La última confiscación del Departamento de Justicia cerró la puerta a otro misterio de mil millones de dólares, incluso si los federales mantuvieron en secreto cómo se robaron los fondos o cómo llegaron a encontrar al pirata informático, mucho después de que el fundador de Silk Road, Ross Ulbricht, fuera encarcelado.

El contenido parcial de la lata de palomitas de maíz, que contiene tarjetas de memoria con miles de millones de criptomonedas y otros metales preciosos. Créditos de imagen: Departamento de Justicia (folleto)

Operador de Raccoon Stealer acusado de robo masivo de contraseñas

Funcionarios estadounidenses acusaron en octubre a un ciudadano ucraniano por su presunto papel en la operación de malware como servicio Raccoon Infostealer que infectó a millones de computadoras en todo el mundo. Mark Sokolovsky, conocido en línea como «raccoonstealer», está acusado de desempeñar un papel importante como administrador clave del malware, que según los fiscales se usó para robar más de 50 millones de credenciales únicas y formas de identificación de víctimas de todo el mundo. desde febrero de 2019.

Sokolovsky está acusado de fraude informático, fraude electrónico, lavado de dinero y robo de identidad y enfrenta hasta 20 años de prisión si es declarado culpable. Sokolovsky está en Amsterdam esperando la extradición a los Estados Unidos.

El arresto de Sokolvsky condujo a un aumento en las nuevas campañas de Mars Stealer, incluido el ataque masivo a Ucrania en las semanas posteriores a la invasión de Rusia y un esfuerzo a gran escala para infectar a las víctimas con anuncios maliciosos. Sin embargo, en noviembre, una startup de investigación de seguridad y piratería le dijo a TechCrunch que había encontrado una falla de codificación que le permite bloquear a los operadores del malware Mars Stealer de sus propios servidores y liberar a sus víctimas.

Vendedor de tecnología para hackear WhatsApp se declara culpable

Bloqueadores de señal, herramientas de interceptación de Wi-Fi y herramientas de pirateo de WhatsApp. Estas son algunas de las cosas que un empresario mexicano admitió en un tribunal federal que vendió por motivos comerciales y personales. El Departamento de Justicia acusó a Carlos Guerrero, entre otras cosas, de organizar la venta de herramientas de piratería a políticos mexicanos y de usar otros equipos que vendió para interceptar las llamadas telefónicas de un rival estadounidense. Esto demuestra que no solo los estados nacionales y los gobiernos tienen a su disposición una poderosa tecnología de espionaje telefónico.

Lapsus$ redondeado una vez, dos veces

La pandilla Lapsus$ saltó a la fama en 2022. El grupo de extorsión de datos, que surgió por primera vez un año antes, se apoderó rápidamente de varias víctimas de alto perfil, incluidos Okta, Microsoft, Nvidia y Samsung.

Si bien la pandilla alguna vez pareció invencible, varios de sus miembros fueron arrestados en marzo de este año. En una declaración dada a TechCrunch en ese momento, la policía de la ciudad de Londres confirmó que siete personas de entre 16 y 21 años habían sido arrestadas en relación con Lapsus$.

La noticia de los arrestos se produjo pocas horas después de que un informe de Bloomberg revelara que se sospecha que un adolescente con sede en Oxfordshire, Reino Unido, es el autor intelectual del grupo Lapsus$. Los investigadores que investigan los hackeos recientes de la pandilla dijeron que creían que el joven de 16 años, que usa el apodo en línea «White» o «Breachbase», era una figura destacada en Lapsus$. Bloomberg pudo rastrear al presunto pirata informático después de que su información personal fuera publicada en línea por piratas informáticos rivales. Semanas después, la policía del Reino Unido dijo que había acusado a dos de los adolescentes de múltiples delitos cibernéticos.

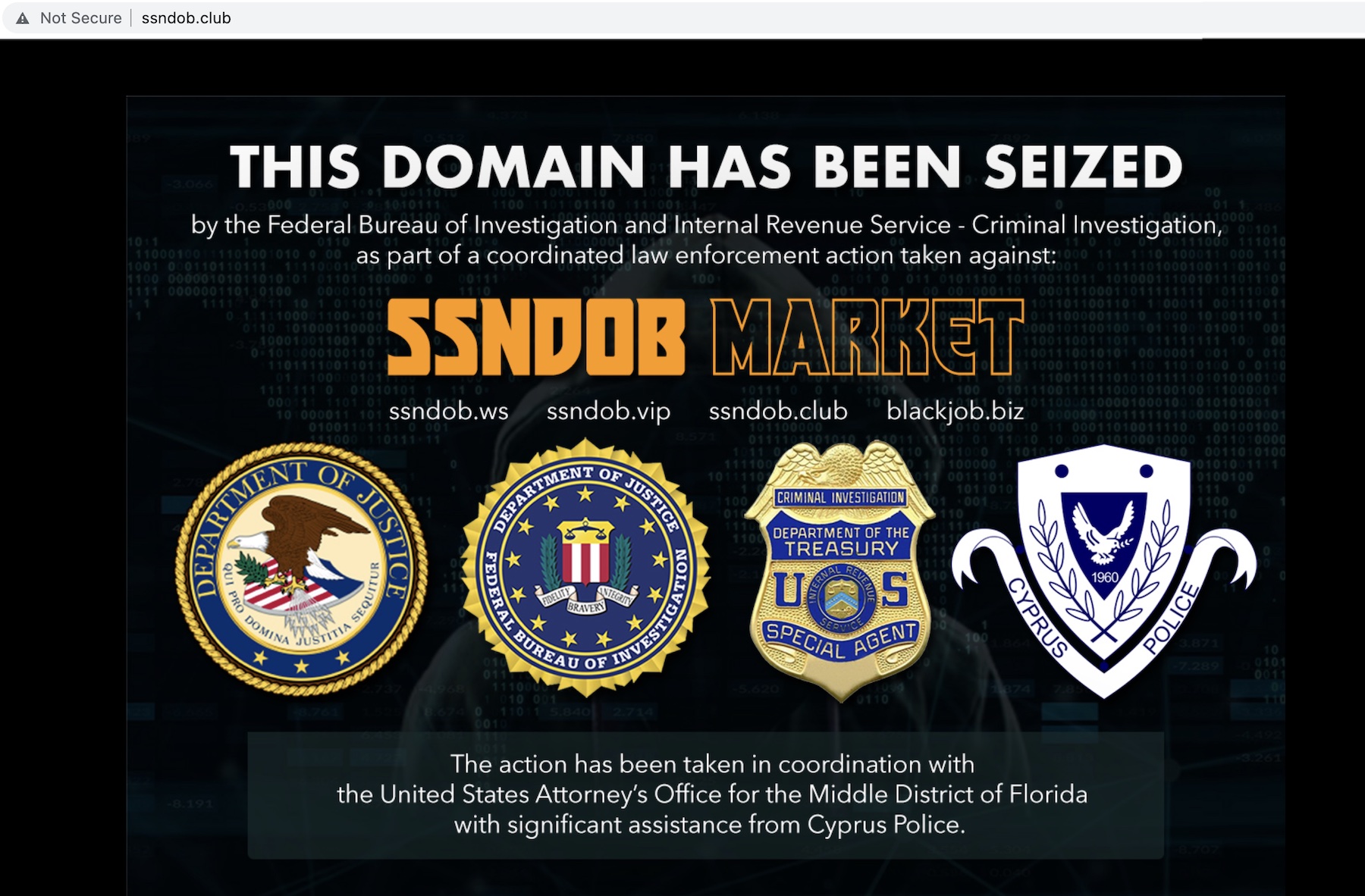

SSNDOB, un mercado para números de Seguro Social robados, ya no existe

Los funcionarios estadounidenses anunciaron en junio el desmantelamiento de SSNDOB, un notorio mercado utilizado para intercambiar información personal, incluidos los números de seguridad social o SSN, de millones de estadounidenses.

La operación histórica fue llevada a cabo por el FBI, el IRS y el Departamento de Justicia, con la ayuda de la Policía de Chipre, y las autoridades incautaron cuatro dominios que alojan el mercado SSNDOB.

SSNDOB enumeró la información personal de aproximadamente 24 millones de personas en los Estados Unidos, incluidos nombres, fechas de nacimiento, SSN y números de tarjetas de crédito, y generó más de $19 millones en ingresos, según los fiscales. Chainalysis informó por separado que el mercado ha recibido casi 22 millones de dólares en bitcoins en más de 100 000 transacciones desde abril de 2015, aunque se cree que el mercado ha estado activo durante varios años antes de su eventual incautación.

El aviso de incautación del FBI en SSNDOB poco después de que las autoridades federales retiraran el sitio. Créditos de imagen: TechCrunch (captura de pantalla)

Exingeniero de Amazon condenado por robo de datos de Capital One

También en junio, Paige Thompson, exingeniera de la división en la nube de Amazon, fue condenada por una filtración que comprometió la información personal y financiera de 100 millones de clientes de CapitalOne en 2019. La filtración fue uno de los robos bancarios más grandes en la historia de EE. UU., que incluyó el robo de puntajes de crédito, límites y saldos, y también afectó a un millón de canadienses. Thompson fue acusada de usar su conocimiento como ingeniera de software de Amazon para violar el almacenamiento en la nube en línea de CapitalOne, alojado en los servidores de Amazon, y comprometer el almacenamiento en la nube de varias otras compañías, incluidas Vodafone, Ford y la agencia estatal de vehículos motorizados de Ohio. Los fiscales dijeron que la exingeniera de Amazon estaba “a un mal día de compartir los datos que robó”. Como tal, Thompson fue sentenciada a tiempo cumplido, lo que le permitió evitar la prisión.

Un importante operador de REvil fue extraditado a los Estados Unidos

Con una recompensa de $ 10 millones por sus cabezas después de un descarado ataque de ransomware en Kaseya que se extendió a cientos de sus clientes intermedios, era solo cuestión de tiempo antes de que se agotara la suerte del grupo de ransomware REvil. Eso es lo que sucedió con Yaroslav Vasinskyi, un ciudadano ucraniano de 22 años que fue arrestado en Polonia en octubre y luego procesado y extraditado a Dallas, Texas, para enfrentar acusaciones de piratería informática y fraude a través de su supuesta participación en REvil. Vasinskyi es uno de los otros dos presuntos miembros de REvil acusados por los fiscales estadounidenses en relación con el ataque a Kaseya. Fue solo después de que el FBI recuperó la clave de descifrado que las víctimas pudieron recuperar el acceso a sus archivos cifrados.

Reino Unido arresta a adolescentes vinculados a Uber y GTA hacks

En septiembre, la policía de Londres confirmó que un adolescente de 17 años sospechoso de estar involucrado en infracciones de alto perfil en el gigante de los viajes compartidos Uber y Rockstar Games había sido acusado de múltiples cargos de uso indebido de computadoras e incumplimiento de la fianza.

Estos ataques fueron dos de los más destacados de 2022. Uber, que dijo que creía que un pirata informático afiliado a Lapsus$ era el responsable del ataque, se vio obligado a desconectar varias de sus herramientas internas mientras expulsaba al pirata informático de su red. Poco antes de que se desconectara el sistema Slack de Uber, los empleados de Uber recibieron un mensaje que decía: «Anuncio que soy un hacker y Uber ha sufrido una violación de datos». Según los informes, el pirata informático también dijo que los conductores de Uber deberían recibir un salario más alto.

En el caso de Rockstar Games, el atacante, que también usa el alias «TeaPot», afirmó haber obtenido acceso a los mensajes internos de Rockstar Games en Slack y al código inicial de una secuela no anunciada de Grand Theft Auto al obtener acceso al inicio de sesión de un empleado. cartas credenciales.