Investigadores de la Universidad de Glasgow han publicado un artículo que destaca su llamada implementación ThermoSecure para descubrir contraseñas y PIN. El nombre ThermoSecure proporciona una pista sobre la metodología subyacente, ya que los investigadores utilizan una combinación de tecnología de imágenes térmicas e IA para revelar contraseñas de dispositivos de entrada como teclados, paneles táctiles e incluso pantallas táctiles.

Antes de analizar las técnicas y la tecnología subyacentes, vale la pena destacar lo impresionante que es ThermoSecure para descubrir las entradas de contraseña. Durante las pruebas, el trabajo de investigación afirma: «ThermoSecure ataca con éxito contraseñas de 6, 8, 12 y 16 símbolos con una precisión promedio del 92 %, 80 %, 71 % y 55 %, respectivamente». Además, estos resultados provinieron de evidencia relativamente ‘fría’, y el documento agrega que «una precisión aún mayor [is achieved] cuando se toman imágenes térmicas en 30 segundos».

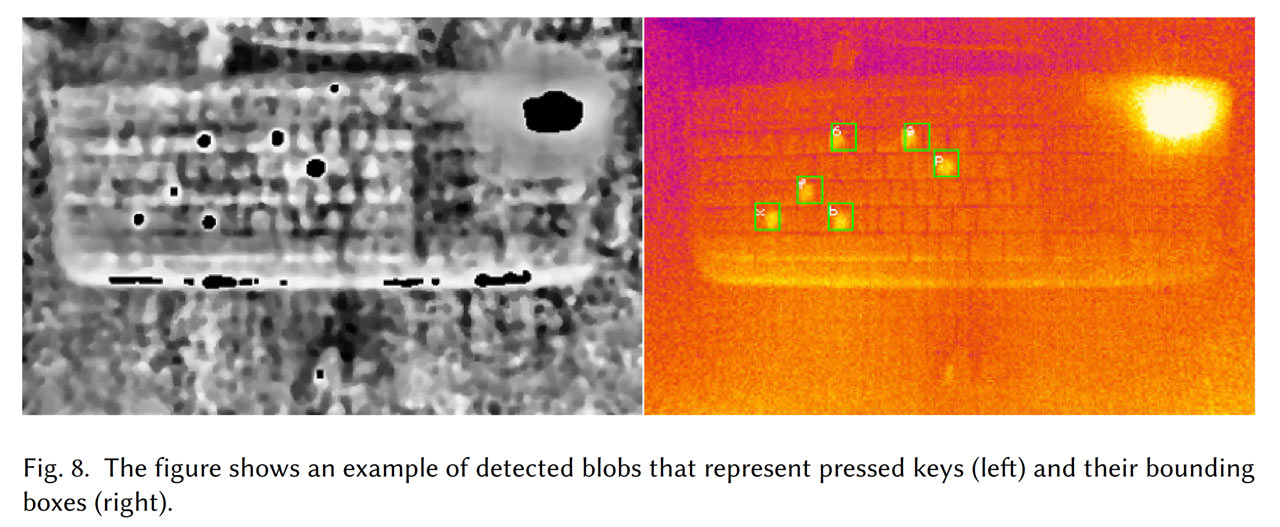

¿Cómo funciona ThermoSecure? El sistema necesita una cámara térmica, que se está convirtiendo en un elemento mucho más asequible en los últimos años. Un dispositivo utilizable puede costar solo $ 150, según el trabajo de investigación. En el lado del software de IA, el sistema utiliza una técnica de detección de objetos basada en Mask RCNN que básicamente asigna la imagen (térmica) a las teclas. A lo largo de tres fases, se consideran variables como la localización del teclado, luego se realiza la entrada de teclas y la detección de múltiples pulsaciones, luego los algoritmos determinan el orden de las pulsaciones de teclas. En general, parece funcionar bastante bien, como sugieren los resultados.

Los mecanógrafos Hunt-and-Peck se convierten en los cazados

Dado que el ataque térmico anterior parece una opción bastante viable para que los piratas informáticos espíen contraseñas, PIN, etc., ¿qué se puede hacer para mitigar la amenaza ThermoSecure? Hemos reunido los principales factores que pueden influir en el éxito de un ataque térmico.

Factores de entrada: Los usuarios pueden estar más seguros usando contraseñas más largas y escribiendo más rápido. «Los usuarios que son mecanógrafos de caza y picoteo son particularmente vulnerables a los ataques térmicos», señalan los investigadores.

Factores de interfaz: Las propiedades termodinámicas del material del dispositivo de entrada son importantes. Si un pirata informático puede crear una imagen del dispositivo de entrada en menos de 30 segundos, ayuda mucho. A los entusiastas de los teclados probablemente también les interese saber que las teclas de ABS conservan las firmas de calor táctil durante mucho más tiempo que las teclas de PBT.

Borrar actividad: El calor emitido por los teclados retroiluminados ayuda a disimular los rastros de calor de la interacción humana con el teclado. Una persona cautelosa a veces podría tocar las teclas sin accionarlas y no abandonar el área de entrada durante al menos un minuto después de ingresar el nombre de usuario/contraseña.

Ir sin contraseña: Incluso las mejores contraseñas son vergonzosamente inseguras en comparación con métodos de autenticación alternativos como la biometría.

En resumen, la precisión de estos ataques térmicos es sorprendentemente alta, incluso un tiempo después de que el usuario se haya alejado del teclado/teclado numérico. Es preocupante, pero no más que las otras técnicas de vigilancia/skimming que ya están muy extendidas. La mejor solución para este tipo de métodos de adivinación de contraseñas y PIN parece ser el paso a la biometría y/o la autenticación de dos o más factores. Prevenir el acceso no autorizado a su dispositivo en primer lugar (es decir, no dejar su computadora portátil o teléfono desatendidos), especialmente no inmediatamente después de ingresar su PIN/contraseña, también ayudará a frustrar a los atacantes.