imágenes falsas

En el transcurso de unos pocos días, dos instalaciones municipales de agua que abastecen a más de 2 millones de residentes en partes de Pensilvania y Texas han informado de violaciones de seguridad de la red que han paralizado partes de sus procesos comerciales u operativos.

En respuesta a uno de los ataques, la Autoridad Municipal del Agua de Aliquippa, en el oeste de Pensilvania, cerró temporalmente una bomba que suministraba agua potable desde la planta de tratamiento de la instalación a los municipios de Raccoon y Potter, según un informe del Beaver Countian. Una fotografía que la Autoridad del Agua proporcionó a los medios de comunicación mostraba el panel frontal de un controlador lógico programable (una caja del tamaño de una tostadora a menudo abreviada como PLC que se utiliza para automatizar procesos físicos dentro de entornos industriales) que mostraba un mensaje antiisraelí. El PLC llevaba el logo del fabricante Unitronics. Un letrero encima decía «PLC primario».

Instalaciones de WWS en la mira

La Administración de Seguridad de Infraestructura y Ciberseguridad publicó el martes un aviso que advertía sobre ataques recientes que comprometen los PLC de Unitronics utilizados en sistemas de agua y aguas residuales, que a menudo se abrevian como WWS. Aunque el aviso no identificaba ninguna instalación por su nombre, la cuenta de un hackeo era casi idéntica a la que ocurrió dentro de las instalaciones de Aliquippa.

«Los actores de amenazas cibernéticas están apuntando a PLC asociados con instalaciones de WWS, incluido un PLC de Unitronics identificado, en una instalación de agua de EE. UU.», escribieron funcionarios de CISA. «En respuesta, la autoridad de agua del municipio afectado inmediatamente desconectó el sistema y cambió a operaciones manuales; no se conoce ningún riesgo para el agua potable o el suministro de agua del municipio».

Los funcionarios de la Autoridad del Agua dijeron a los periodistas que el PLC pirateado regula la presión en regiones elevadas y estaba alojado en lo que se conoce como una estación de refuerzo que daba servicio a Raccoon y Potter. Tan pronto como el PLC fue pirateado, la estación de refuerzo envió una alarma a los operadores, quienes luego desconectaron el sistema y tomaron el control manual. Dijeron que nunca hubo una amenaza a la disponibilidad de agua para los 6.615 clientes a los que atiende la instalación.

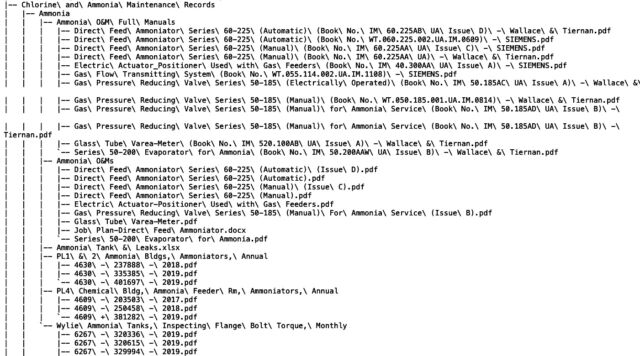

Un segundo ataque que afectó al Distrito Municipal de Agua del Norte de Texas salió a la luz el lunes después de que un grupo de ransomware rastreara cómo DAIXIN agregaba el distrito, abreviado como NTMWD, a su sitio de fuga. La publicación decía que el grupo ha robado datos confidenciales contenidos en 33.844 archivos. Un archivo de texto que acompañaba la publicación mostraba lo que parecía ser un extenso árbol de directorios de archivos de la red perteneciente al NTMWD.

«El Distrito Municipal de Agua del Norte de Texas (NTMWD) detectó recientemente un incidente de ciberseguridad que afectó a nuestra red informática comercial», escribió un funcionario en un correo electrónico. “La mayor parte de nuestra red empresarial ha sido restaurada. Nuestros servicios principales de agua, aguas residuales y desechos sólidos para nuestras ciudades miembro y clientes no se han visto afectados por este incidente, y continuamos brindando esos servicios como de costumbre”. El funcionario continuó diciendo que los sistemas telefónicos permanecían fuera de línea. El distrito ha contratado investigadores forenses externos para investigar el alcance de la infracción.

Si bien la intrusión en la red no salió a la luz hasta el lunes, NTMWD notificó por primera vez a los residentes sobre una interrupción telefónica el 12 de noviembre. El funcionario no dijo cuándo ocurrió la violación. NTMWD presta servicios a 2,2 millones de personas en una superficie de 2200 millas cuadradas.

DAIXIN fue detectado por primera vez en junio de 2022. El grupo, que ha sido seguido activamente tanto por CISA como por el Centro de Análisis e Intercambio de Información sobre el Agua, se ha dirigido con éxito a una amplia gama de industrias, incluidas la atención médica, la aeroespacial, la automotriz y la de alimentos envasados.

Se sabe menos sobre Cyber Aveng3rs, el grupo que se atribuye la responsabilidad del ataque a la Autoridad Municipal del Agua de Aliquippa. Puede ser el mismo grupo conocido como Cyber Av3ngers o conectado a Cyber Av3ngers, que tiene vínculos con un grupo que Microsoft ha vinculado con el grupo Moses, respaldado por el gobierno iraní.

Es tentador pensar que los ataques a dos instalaciones de agua diferentes que salen a la luz en unos pocos días indican una escalada. Es más fácil tener en cuenta que las instalaciones de agua carecen notoriamente de financiación insuficiente y emplean personal de TI que recibe poca formación y recursos y está mal remunerado. De cualquier manera, los ataques deberían servir como una llamada de atención a los líderes políticos de todos los niveles de gobierno de que la infraestructura crítica es vulnerable a la piratería y seguirá siéndolo hasta que realicen las inversiones necesarias.